通知设置 新通知

Vim编辑器之《Vim常用选项合集》

Linux • liuliangsong 发表了文章 • 0 个评论 • 6156 次浏览 • 2016-12-18 23:48

vim编辑器学习之《vim编辑命令快捷键》

Linux • liuliangsong 发表了文章 • 0 个评论 • 7140 次浏览 • 2016-12-17 13:00

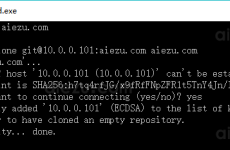

Linux git服务端搭建和公钥免密码登录

Linux • liuliangsong 发表了文章 • 0 个评论 • 7980 次浏览 • 2016-12-16 15:54

一、实验环境:git服务端:操作系统:Red Hat Enterprise Linux 7.1 64位服务端ip:10.0.0.101git软件:git version 1.8.3.1(yum方式安装)git客户端:操作系统:Windows 10 64位git软件: 二、Linux git服务端安装:1、安装git命令: 为了方便和稳定性,能使用yum安装的我们尽量使用yum安装,没必要去编译安装:yum -y install git 2、添加用户git用于访问数据仓库: 这里我们创建一个& 查看原文 »

一、实验环境:git服务端:操作系统:Red Hat Enterprise Linux 7.1 64位服务端ip:10.0.0.101git软件:git version 1.8.3.1(yum方式安装)git客户端:操作系统:Windows 10 64位git软件: 二、Linux git服务端安装:1、安装git命令: 为了方便和稳定性,能使用yum安装的我们尽量使用yum安装,没必要去编译安装:yum -y install git 2、添加用户git用于访问数据仓库: 这里我们创建一个& 查看原文 »

vim go语言IDE环境Tagbar插件和NERDTree插件安装

Linux • liuliangsong 发表了文章 • 0 个评论 • 22661 次浏览 • 2016-12-14 15:49

Tagbar插件和NERDTree插件是vim搭建go语言IDE环境必不可少的两个插件。下面是vim编辑go语言源码时,启动Tagbar插件和NERDTree插件后的效果图:[attach]45[/attach] 一、安装前准备: 在执行本文的vim安装Tagbar和NERDTree前,需要先安装好go语言环境、以及安装好vim的插件管理器Vundle插件和go语言基础插件“vim-go”,这些操作都在另外一篇文章《Vim go语言基础IDE开发环境安装(Vundle/ 查看原文 »

Tagbar插件和NERDTree插件是vim搭建go语言IDE环境必不可少的两个插件。下面是vim编辑go语言源码时,启动Tagbar插件和NERDTree插件后的效果图:[attach]45[/attach] 一、安装前准备: 在执行本文的vim安装Tagbar和NERDTree前,需要先安装好go语言环境、以及安装好vim的插件管理器Vundle插件和go语言基础插件“vim-go”,这些操作都在另外一篇文章《Vim go语言基础IDE开发环境安装(Vundle/ 查看原文 »

CentOS编译安装Vim让其支持lua

CentOS • liuliangsong 发表了文章 • 0 个评论 • 8307 次浏览 • 2016-12-14 10:23

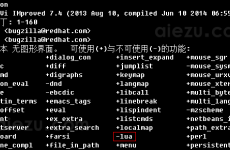

vim有很多插件依赖于lua功能,但是默认系统自带的vim和使用yum安装的vim都不带lua功能,所以我们需要自己编译安装。要查看vim支不支持lua,打开vim,在命令模式输入“:version”即可以看到vim的一些版本和编译信息,其中"+lua"表示支持lua,"-lua"表示不支持lua。[attach]43[/attach] 一、卸载自带的vim: 为了避免冲突,首先我们要卸载掉系统自带的vim,使用" 查看原文 »

vim有很多插件依赖于lua功能,但是默认系统自带的vim和使用yum安装的vim都不带lua功能,所以我们需要自己编译安装。要查看vim支不支持lua,打开vim,在命令模式输入“:version”即可以看到vim的一些版本和编译信息,其中"+lua"表示支持lua,"-lua"表示不支持lua。[attach]43[/attach] 一、卸载自带的vim: 为了避免冲突,首先我们要卸载掉系统自带的vim,使用" 查看原文 »

Vim go语言基础IDE开发环境安装(Vundle/vim-go)

Linux • liuliangsong 发表了文章 • 0 个评论 • 13960 次浏览 • 2016-12-12 21:03

一、linux安装go语言环境:1、下载go安装包: 打开golang官网下载地址https://golang.org/dl/,根据你的服务器CPU构架,下载对应的最新安装包,并解压。我的CPU构架是X86_64位的,所以下载的是“amd64.tar.gz”结尾的:[root@aiezu.com local]# cd /usr/local/ [root@aiezu.com local]# uname -m x86_64 [root@aiezu.com local]# wget https://storage.googleapis.com/golang/go1.7.4.lin 查看原文 »

一、linux安装go语言环境:1、下载go安装包: 打开golang官网下载地址https://golang.org/dl/,根据你的服务器CPU构架,下载对应的最新安装包,并解压。我的CPU构架是X86_64位的,所以下载的是“amd64.tar.gz”结尾的:[root@aiezu.com local]# cd /usr/local/ [root@aiezu.com local]# uname -m x86_64 [root@aiezu.com local]# wget https://storage.googleapis.com/golang/go1.7.4.lin 查看原文 »

Linux bash终端设置代理(proxy)访问

Linux • liuliangsong 发表了文章 • 0 个评论 • 62359 次浏览 • 2016-12-11 19:40

Linux curl命令使用代理、以及代理种类介绍

Linux • liuliangsong 发表了文章 • 0 个评论 • 98319 次浏览 • 2016-12-07 11:40

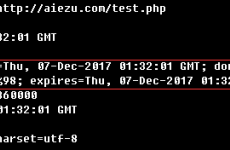

Linux curl命令http cookie详解

Linux • liuliangsong 发表了文章 • 0 个评论 • 40794 次浏览 • 2016-12-07 08:35

Http Cookie在Http协议中是非常实用的功能、可以保留网站的一些会话信息,方便用户下次再次来到本网站时使用;如在cookie中记录用户的性别和姓氏、下次用户再次到来,即使未登录,也可以根据获取到的cookie显示“欢迎X先生/女士再次光临本站”类似的欢迎标语;也可以在cookie中记录用户的用户名,下次用户登陆时就不在需要输入用户名,提高便捷度。 一、Linux curl命令Cookie的接收:1、 查看原文 »

Http Cookie在Http协议中是非常实用的功能、可以保留网站的一些会话信息,方便用户下次再次来到本网站时使用;如在cookie中记录用户的性别和姓氏、下次用户再次到来,即使未登录,也可以根据获取到的cookie显示“欢迎X先生/女士再次光临本站”类似的欢迎标语;也可以在cookie中记录用户的用户名,下次用户登陆时就不在需要输入用户名,提高便捷度。 一、Linux curl命令Cookie的接收:1、 查看原文 »

Linux curl命令get/post提交数据、json和上传文件全攻略

Linux • liuliangsong 发表了文章 • 0 个评论 • 58373 次浏览 • 2016-12-03 13:43